Dieser Beitrag beschäftigt sich mit dem Informationssicherheitsbeauftragten (ISB), seinen Aufgaben und seinen typischen Positionen in der Aufbauorganisation, so wie wir es bei einem Aufbau eines Informationssicherheitsmanagementsystems (ISMS) in Unternehmen schon dutzendfach erlebt haben. Dabei werden auch Begriffe genauer gefasst und eingeordnet.

In vielen Unternehmen gilt: „Das hat was mit IT zu tun, dann stellt die IT auch den ISB.“ Aufmerksame Leser werden hier einen gewissen Gleichklang zum vorherigen Artikel feststellen, allerdings lehrt uns die Praxiserfahrung eben diese Sichtweise.

Ein Informationssicherheitsbeauftragter, manchmal auch Information Security Officer (ISO) genannt, ist das Gesicht des ISMS. Er ist die erste Anlaufstelle für alle Fragen zur Informationssicherheit. Im Idealfall ist er daher in alle Schritte der Einführung eines ISMS, von der Planung eines Entwurfs über den Aufbau und Betrieb bis zur Überprüfung und Verbesserung des Managementsystem, als leitende Person eingebunden. Zudem ist der Informationssicherheitsbeauftragte, falls sich das Unternehmen für eine Zertifizierung des ISMS entscheidet, derjenige, der den Auditoren Reden und Antwort stehen muss.

Die Person des ISB ist aber kein technischer Administrator (eines ISMS-Tools), sondern ein Koordinator, Gestalter, Vorbild und guter Kommunikator. Denn in der Informationssicherheit geht es um Menschen, die für die Ziele des ISMS zu begeistern sind und die auch Tag für Tag in ihren Anstrengungen nicht nachlassen dürfen (z.B. der End-User, der dem Charme der Phishing-Mails nicht erliegt).

Zusammengefasst sollte der ISB ein gutes technisches Verständnis haben, um die Sorgen der IT verstehen zu können, aber vor allem bei den sogenannten weichen Faktoren überzeugt.

Die Organisation eines ISMS ist von diversen externen Anforderungen geprägt, wie z.B.:

In einer klassischen Organisation wird der ISB daher als Stabstelle bei der Geschäftsleitung erwartet/gesehen:

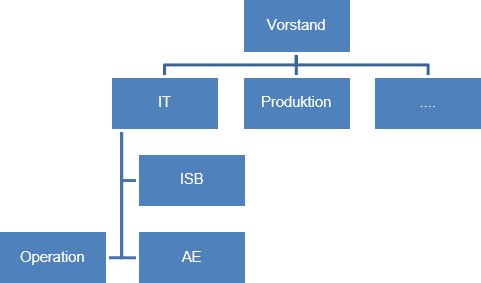

Damit werden die Anforderungen elegant erledigt. In vielen Implementierungssituationen ist das Unternehmen nicht bereit, die Rolle/Position des ISB so zu sehen und platziert ihn in der IT:

Man kann auch die zweite Positionierung angemessen finden und in einer Auditsituation verteidigen, es wird aber schwerer. Der Leiter der IT ist gegenüber dem ISB als Führungskraft weisungsbefugt und entscheidet somit auch über dessen Wohlergeben (Urlaub, Gehalt). Diese Abhängigkeiten sollte daher durch ein Bündel von Gegenmaßnahmen aufgehoben werden.

Nun zur dritten Variante:

Viele Unternehmen versuchen, den Leiter IT gleichzeitig zum ISB zu ernennen. Hier gibt es eine eindeutige Antwort: NEIN. In einer solchen Situation ist der Interessenkonflikt unauflösbar.

Zum Abschluss noch ein Organigramm eines Konzerns:

In einer Konzernstruktur gibt es meistens einen Chief Information Security Officer (CISO), der die strategische Sicht auf das ISMS hat. Er ist in der Compliance-Abteilung angesiedelt und mit seinen Kollegen vom Datenschutz und der Revision für die Compliance insgesamt verantwortlich. Dabei wird er in seiner Arbeit dann von diversen Information Security Officern in den Fachbereichen und in den Konzerntöchtern unterstützt. Die ISOs haben dann meistens operative Aufgaben innerhalb des ISMS. Sie koordinieren z.B. die Arbeit der einzelnen Fachservices (Client-Management, Netzwerk-Sicherheit, …) innerhalb der Sicherheitsarchitektur.

In größeren Unternehmen kann und sollte sich hinter dem ISB ein ganzes Team verbergen oder auch Teil eines integrierten Managementsystems zusammen mit Qualitätsmanagement, Arbeitsschutz, Umweltschutz etc. sein.

Der Aufbau eines Security-Incident-Response-Teams (SIRT) ist sehr unternehmensspezifisch, umfasst aber folgende Fachleute:

Wichtig sind hier auch die Informationssicherheitskoordinatoren, d.h. die Verbindungsleute in die Fachbereiche hinein. Denn die IT kann das Unternehmen nicht alleine schützen, hier ist das Wissen und die Zusammenarbeit aller gefragt.

Zusätzlich werden die strategischen Fragen in einem ISMS Steering Committee oder Security-Board entschieden.

Das Steering Committee ist oft auch die Eskalationsebene im Bereich des ISMS. Hier können Beschwerden sowie Anträge auf Ausnahmegenehmigungen eingereicht werden.

Ähnlich wie beim Datenschutzbeauftragten gibt es keine vorgeschriebene Ausbildung oder ein Studium zum Informationssicherheitsbeauftragten. Die Person des ISB muss aber über die erforderlichen Fachkenntnisse in der Informationssicherheit für die oben besprochenen Aufgaben und über ein solides IT-Wissen verfügen. Daneben ist es von Vorteil, wenn der ISB die Geschäftsprozesse der Organisation kennt, die bereits angesprochenen kommunikativen Fähigkeiten mitbringt und eine gewisse Führungsfähigkeit aufweist.

Dadurch sind erfahrene Informationssicherheitsbeauftragte nur schwer zu finden. Der Personalmarkt ist im Augenblick sehr eng und die Suche nach einer passenden Person aufwendig. Oft bleibt Unternehmen daher nichts anderes übrig, als einen ISB von der Pike auf selbst auszubilden oder auf einen externen Informationssicherheitsbeauftragten zurückzugreifen. Ein externer Berater kann dabei logischerweise schneller eingesetzt werden und bringt einen entsprechenden Erfahrungsschatz aus seinen vorherigen Projekten mit. Zudem lassen sich die beiden Optionen auch verbinden, denn der externe ISB kann bei der Einführung eines Informationssicherheitsmanagementsystems auch einen „ungelernten“, internen ISB mitnehmen und ihm via Training-on-the-Job die entsprechenden Fachkenntnisse vermitteln.

Nach diesem Beitrag können wir zwei weitere wichtige Faktoren für die erfolgreichen Einführung eines Informationssicherheitsmanagementsystem (ISMS) festhalten:

Die Reise zum Aufbau eines ISMS konform ISO 27001 geht weiter!

Die Gefährdungslage meiner Kunden ändert sich fast täglich, deshalb möchte ich ihnen mit einem ISMS ein Werkzeug in die Hand geben, das einfach zu handhaben ist und mit dem sie das Unternehmen und die Informationen schützen können.

Als Experten für Datenschutz, IT-Sicherheit und IT-Forensik beraten wir deutschlandweit Unternehmen. Informieren Sie sich hier über unser Leistungsspektrum:

IT-Sicherheit Beratung

Es tut uns leid aber kein Artikel entspricht Ihren Kriterien.

Da der Prophet im eigenen Land leider oft nicht die gewichtigste Stimme hat, vielen Dank für diesen Beitrag, der mein kontinuierliches Mantra unterstützt.

Ich habe diese (und auch meine) Sichtweise an das Management weiter geleitet. Schauen wir mal…

Die von Ihnen verfassten Kommentare erscheinen nicht sofort, sondern erst nach Prüfung und Freigabe durch unseren Administrator. Bitte beachten Sie auch unsere Nutzungsbedingungen und unsere Datenschutzerklärung.

![]()

Wir beraten in den Bereichen Datenschutz, IT‑Sicherheit und IT‑Forensik. Als externer Datenschutzbeauftragter unterstützen wir Unternehmen.

Prüfen Sie bitte Ihren Posteingang und den Spamordner, um Ihr Abonnement zu bestätigen.

Hier kontaktieren![]()

Karriere-Seite öffnen